SpringSecurity

SpringSecurity

NuyoahSpringSecurity

简介

一般Web应用的需要进行认证和授权

认证:验证当前访问系统的是不是本系统的用户,并且要确认具体是哪个用户

授权: 经过认证后判断当前用户是否有权限进行某个操作

而认证和授权也是SpringSecurity作为安全框架的核心功能

快速入门

准备工作

和SpringBoot工程整合

添加依赖 pom.xml

1 | <parent> |

创建controller

当添加完SpringSecurity之后,我们不能直接访问后端接口,必须登录之后才能访问

默认用户名为user 默认密码会在控制台给出

认证

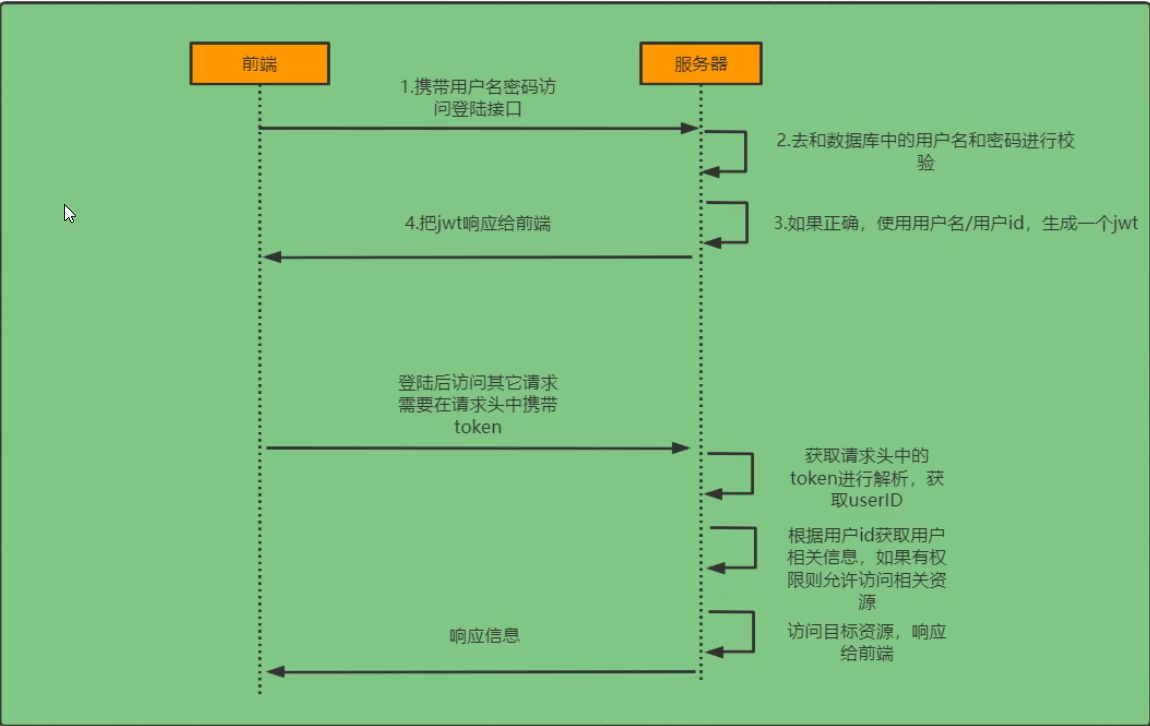

登录校验流程

原理初探

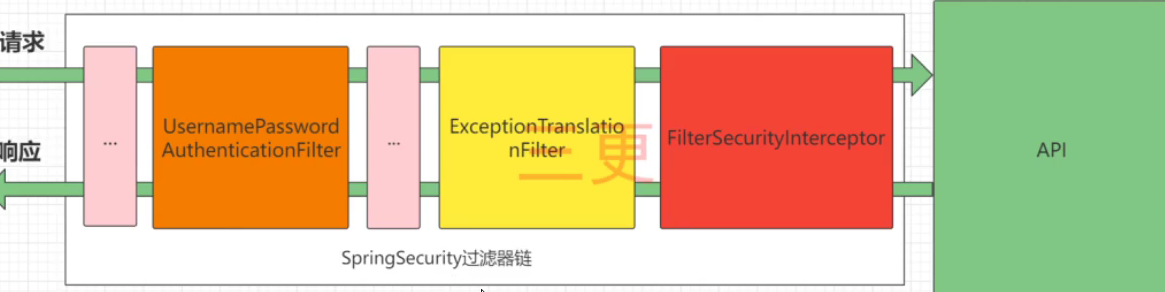

SpringSecurity完整流程

Springsecurity的原理其实就是一个过滤器链,内部包含了提供各种功能的过滤器。入门案例中的过滤器.

UsernamePasswordAuthenticationFilter:负责处理我们在登陆页面填写了用户名密码后的登陆请求,入门案例的认证工作主要有它

负责。

ExceptionTranslationFilter: 处理过滤器链中抛出的任何AccessDeniedException和AuthenticationException。

FilterSecuritylnterceptor: 负责权限校验的过滤器。

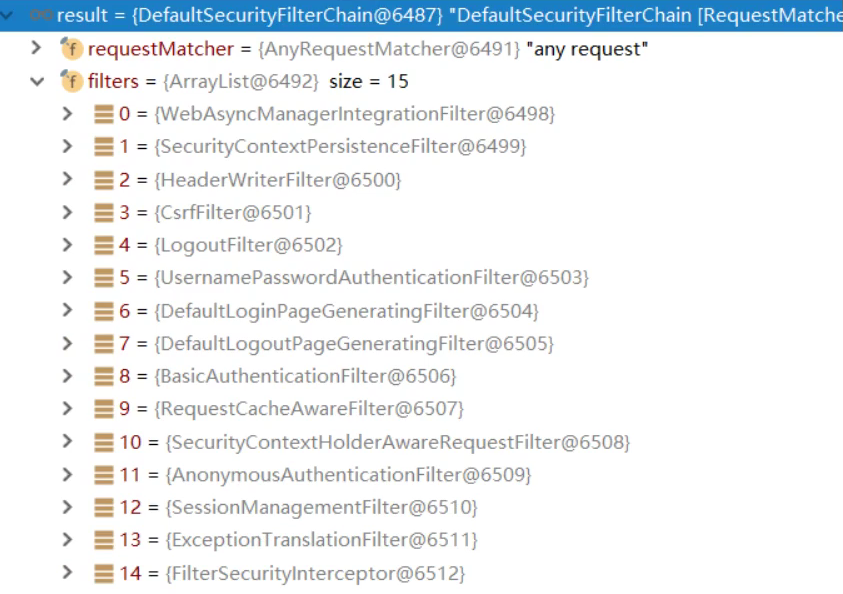

实际上SpringSecurity过滤器分为下面 17个

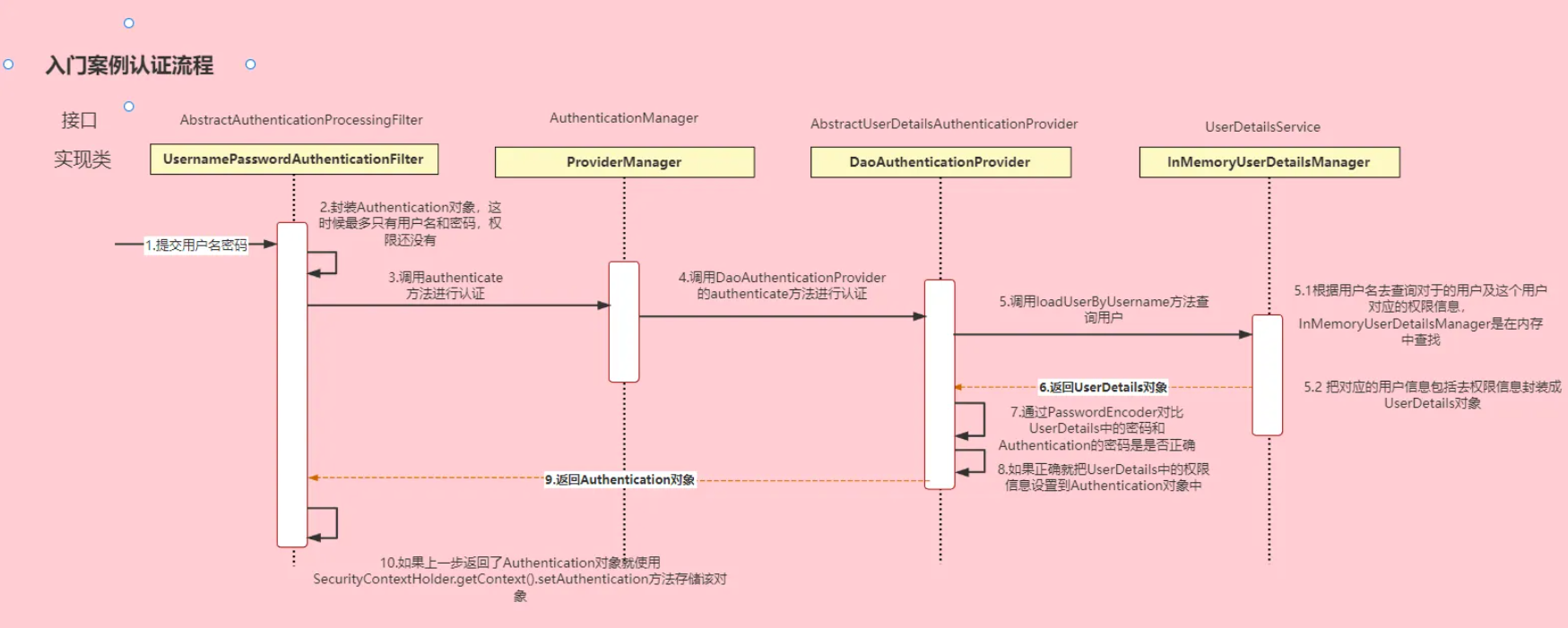

认证流程详解

Authentication接口: 它的实现类,表示当前访问系统的用户,封装了用户相关信息。

AuthenticationManager接口: 定义了认证Authentication的方法

UserDetailsService接口: 加载用户特定数据的核心接口。里面定义了一个根据用户名查询用户信息的方法

UserDetails接口: 提供核心用户信息,通进UserDetailsservice根据用户名获取处理的用户信息要封装成UserDetails对象返回,然后将这些信息封装到Authentication对象中。

我们需要将第一个模块和最后一个模块替换成自己的模块方便进行自定义功能

解决问题

思路分析

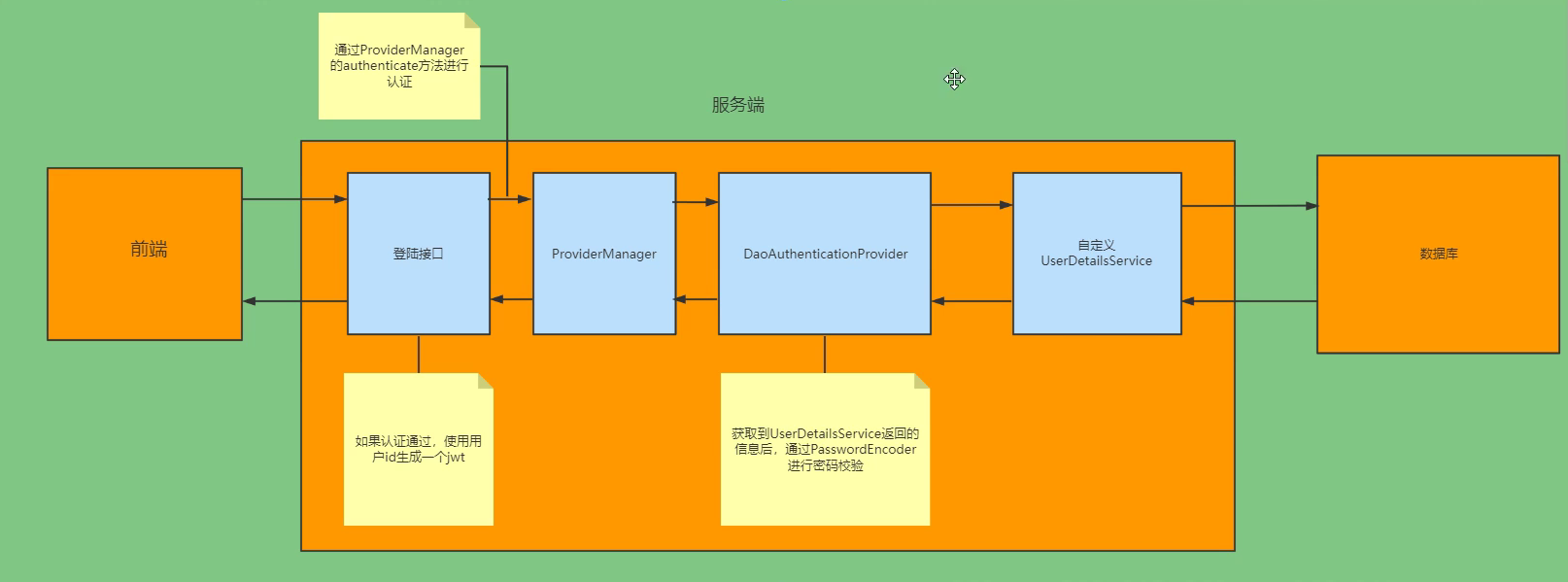

登录:

-

自定义登录接口

调用ProviderManager方法进行认证,如果认证通过生成jwt

把用户信息放入redis

-

自定义UserDetailService在

这个实现类中去查询数据库

校验

-

定义Jwt认证过滤器

获取token

解析token获取其中的userid

从redis中获取用户信息

存入SecurityContextHolder

准备工作

-

添加依赖

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19<!--redis依赖-->

<dependency>

<groupId>org.springframework.boot</groupId>

<artifactId>spring-boot-starter-data-redis</artifactId>

</dependency>

<!--fastjson依赖-->

<dependency>

<groupId>com.alibaba</groupId>

<artifactId>fastjson</artifactId>

<version>1.2.33</version>

</dependency>

<!--jwt依赖-->

<dependency>

<groupId>io.jsonwebtoken</groupId>

<artifactId>jjwt</artifactId>

<version>0.9.0</version>

</dependency> -

在 src/main/java/com.nuyoah目录新建 utils.FastJsonRedisSerializer 类

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

28

29

30

31

32

33

34

35

36

37

38

39

40

41

42

43

44

45

46

47

48

49

50

51

52

53

54

55

56

57

58package com.nuyoah.utils;

import com.alibaba.fastjson.JSON;

import com.alibaba.fastjson.serializer.SerializerFeature;

import com.fasterxml.jackson.databind.JavaType;

import com.fasterxml.jackson.databind.ObjectMapper;

import com.fasterxml.jackson.databind.type.TypeFactory;

import org.springframework.data.redis.serializer.RedisSerializer;

import org.springframework.data.redis.serializer.SerializationException;

import com.alibaba.fastjson.parser.ParserConfig;

import org.springframework.util.Assert;

import java.nio.charset.Charset;

//Redis使用FastJson序列化

public class FastJsonRedisSerializer<T> implements RedisSerializer<T> {

public static final Charset DEFAULT_CHARSET = Charset.forName("UTF-8");

private Class<T> clazz;

static

{

ParserConfig.getGlobalInstance().setAutoTypeSupport(true);

}

public FastJsonRedisSerializer(Class<T> clazz)

{

super();

this.clazz = clazz;

}

public byte[] serialize(T t) throws SerializationException

{

if (t == null)

{

return new byte[0];

}

return JSON.toJSONString(t, SerializerFeature.WriteClassName).getBytes(DEFAULT_CHARSET);

}

public T deserialize(byte[] bytes) throws SerializationException

{

if (bytes == null || bytes.length <= 0)

{

return null;

}

String str = new String(bytes, DEFAULT_CHARSET);

return JSON.parseObject(str, clazz);

}

protected JavaType getJavaType(Class<?> clazz)

{

return TypeFactory.defaultInstance().constructType(clazz);

}

} -

在 src/main/java/com.nuyoah 目录新建 config.RedisConfig 类,写入如下

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

28

29

30

31

32package com.nuyoah.config;

import com.nuyoah.utils.FastJsonRedisSerializer;

import org.springframework.context.annotation.Bean;

import org.springframework.context.annotation.Configuration;

import org.springframework.data.redis.connection.RedisConnectionFactory;

import org.springframework.data.redis.core.RedisTemplate;

import org.springframework.data.redis.serializer.StringRedisSerializer;

public class RedisConfig {

public RedisTemplate<Object, Object> redisTemplate(RedisConnectionFactory connectionFactory) {

RedisTemplate<Object, Object> template = new RedisTemplate<>();

template.setConnectionFactory(connectionFactory);

FastJsonRedisSerializer serializer = new FastJsonRedisSerializer(Object.class);

// 使用StringRedisSerializer来序列化和反序列化redis的key值

template.setKeySerializer(new StringRedisSerializer());

template.setValueSerializer(serializer);

// Hash的key也采用StringRedisSerializer的序列化方式

template.setHashKeySerializer(new StringRedisSerializer());

template.setHashValueSerializer(serializer);

template.afterPropertiesSet();

return template;

}

} -

在 src/main/java/com.nuyoah目录新建 domain.ResponseResult 类,写入如下

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

28

29

30

31

32

33

34

35

36

37

38

39

40

41

42

43

44

45

46

47

48

49

50

51

52

53

54

55

56

57

58

59

60package com.nuyoah.domain;

import com.fasterxml.jackson.annotation.JsonInclude;

//响应类

public class ResponseResult<T> {

/**

* 状态码

*/

private Integer code;

/**

* 提示信息,如果有错误时,前端可以获取该字段进行提示

*/

private String msg;

/**

* 查询到的结果数据,

*/

private T data;

public ResponseResult(Integer code, String msg) {

this.code = code;

this.msg = msg;

}

public ResponseResult(Integer code, T data) {

this.code = code;

this.data = data;

}

public Integer getCode() {

return code;

}

public void setCode(Integer code) {

this.code = code;

}

public String getMsg() {

return msg;

}

public void setMsg(String msg) {

this.msg = msg;

}

public T getData() {

return data;

}

public void setData(T data) {

this.data = data;

}

public ResponseResult(Integer code, String msg, T data) {

this.code = code;

this.msg = msg;

this.data = data;

}

} -

在 utils 目录新建 JwtUtil 类,写入如下

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

28

29

30

31

32

33

34

35

36

37

38

39

40

41

42

43

44

45

46

47

48

49

50

51

52

53

54

55

56

57

58

59

60

61

62

63

64

65

66

67

68

69

70

71

72

73

74

75

76

77

78

79

80

81

82

83

84

85

86

87

88

89

90

91

92

93

94

95

96

97

98

99

100

101

102

103

104

105

106

107

108

109package com.nuyoah.utils;

import io.jsonwebtoken.Claims;

import io.jsonwebtoken.JwtBuilder;

import io.jsonwebtoken.Jwts;

import io.jsonwebtoken.SignatureAlgorithm;

import javax.crypto.SecretKey;

import javax.crypto.spec.SecretKeySpec;

import java.util.Base64;

import java.util.Date;

import java.util.UUID;

//JWT工具类

public class JwtUtil {

//有效期为

public static final Long JWT_TTL = 60 * 60 *1000L;// 60 * 60 *1000 一个小时

//设置秘钥明文, 注意长度必须大于等于6位

public static final String JWT_KEY = "huanfqc";

public static String getUUID(){

String token = UUID.randomUUID().toString().replaceAll("-", "");

return token;

}

/**

* 生成jtw

* @param subject token中要存放的数据(json格式)

* @return

*/

public static String createJWT(String subject) {

JwtBuilder builder = getJwtBuilder(subject, null, getUUID());// 设置过期时间

return builder.compact();

}

/**

* 生成jtw

* @param subject token中要存放的数据(json格式)

* @param ttlMillis token超时时间

* @return

*/

public static String createJWT(String subject, Long ttlMillis) {

JwtBuilder builder = getJwtBuilder(subject, ttlMillis, getUUID());// 设置过期时间

return builder.compact();

}

private static JwtBuilder getJwtBuilder(String subject, Long ttlMillis, String uuid) {

SignatureAlgorithm signatureAlgorithm = SignatureAlgorithm.HS256;

SecretKey secretKey = generalKey();

long nowMillis = System.currentTimeMillis();

Date now = new Date(nowMillis);

if(ttlMillis==null){

ttlMillis=JwtUtil.JWT_TTL;

}

long expMillis = nowMillis + ttlMillis;

Date expDate = new Date(expMillis);

return Jwts.builder()

.setId(uuid) //唯一的ID

.setSubject(subject) // 主题 可以是JSON数据

.setIssuer("huanf") // 签发者

.setIssuedAt(now) // 签发时间

.signWith(signatureAlgorithm, secretKey) //使用HS256对称加密算法签名, 第二个参数为秘钥

.setExpiration(expDate);

}

/**

* 创建token

* @param id

* @param subject

* @param ttlMillis

* @return

*/

public static String createJWT(String id, String subject, Long ttlMillis) {

JwtBuilder builder = getJwtBuilder(subject, ttlMillis, id);// 设置过期时间

return builder.compact();

}

public static void main(String[] args) throws Exception {

String token = "eyJhbGciOiJIUzI1NiJ9.eyJqdGkiOiJjYWM2ZDVhZi1mNjVlLTQ0MDAtYjcxMi0zYWEwOGIyOTIwYjQiLCJzdWIiOiJzZyIsImlzcyI6InNnIiwiaWF0IjoxNjM4MTA2NzEyLCJleHAiOjE2MzgxMTAzMTJ9.JVsSbkP94wuczb4QryQbAke3ysBDIL5ou8fWsbt_ebg";

Claims claims = parseJWT(token);

System.out.println(claims);

}

/**

* 生成加密后的秘钥 secretKey

* @return

*/

public static SecretKey generalKey() {

byte[] encodedKey = Base64.getDecoder().decode(JwtUtil.JWT_KEY);

SecretKey key = new SecretKeySpec(encodedKey, 0, encodedKey.length, "AES");

return key;

}

/**

* 解析

*

* @param jwt

* @return

* @throws Exception

*/

public static Claims parseJWT(String jwt) throws Exception {

SecretKey secretKey = generalKey();

return Jwts.parser()

.setSigningKey(secretKey)

.parseClaimsJws(jwt)

.getBody();

}

} -

在 utils 目录新建 RedisCache 类,写入如下

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

28

29

30

31

32

33

34

35

36

37

38

39

40

41

42

43

44

45

46

47

48

49

50

51

52

53

54

55

56

57

58

59

60

61

62

63

64

65

66

67

68

69

70

71

72

73

74

75

76

77

78

79

80

81

82

83

84

85

86

87

88

89

90

91

92

93

94

95

96

97

98

99

100

101

102

103

104

105

106

107

108

109

110

111

112

113

114

115

116

117

118

119

120

121

122

123

124

125

126

127

128

129

130

131

132

133

134

135

136

137

138

139

140

141

142

143

144

145

146

147

148

149

150

151

152

153

154

155

156

157

158

159

160

161

162

163

164

165

166

167

168

169

170

171

172

173

174

175

176

177

178

179

180

181

182

183

184

185

186

187

188

189

190

191

192

193

194

195

196

197

198

199

200

201

202

203

204

205

206

207

208

209

210

211

212

213

214

215

216

217

218

219

220

221

222

223

224

225

226

227

228

229

230

231

232

233

234

235

236

237package com.nuyoah.utils;

import org.springframework.beans.factory.annotation.Autowired;

import org.springframework.data.redis.core.BoundSetOperations;

import org.springframework.data.redis.core.HashOperations;

import org.springframework.data.redis.core.RedisTemplate;

import org.springframework.data.redis.core.ValueOperations;

import org.springframework.stereotype.Component;

import java.util.*;

import java.util.concurrent.TimeUnit;

//redis工具类

public class RedisCache {

public RedisTemplate redisTemplate;

/**

* 缓存基本的对象,Integer、String、实体类等

*

* @param key 缓存的键值

* @param value 缓存的值

*/

public <T> void setCacheObject(final String key, final T value)

{

redisTemplate.opsForValue().set(key, value);

}

/**

* 缓存基本的对象,Integer、String、实体类等

*

* @param key 缓存的键值

* @param value 缓存的值

* @param timeout 时间

* @param timeUnit 时间颗粒度

*/

public <T> void setCacheObject(final String key, final T value, final Integer timeout, final TimeUnit timeUnit)

{

redisTemplate.opsForValue().set(key, value, timeout, timeUnit);

}

/**

* 设置有效时间

*

* @param key Redis键

* @param timeout 超时时间

* @return true=设置成功;false=设置失败

*/

public boolean expire(final String key, final long timeout)

{

return expire(key, timeout, TimeUnit.SECONDS);

}

/**

* 设置有效时间

*

* @param key Redis键

* @param timeout 超时时间

* @param unit 时间单位

* @return true=设置成功;false=设置失败

*/

public boolean expire(final String key, final long timeout, final TimeUnit unit)

{

return redisTemplate.expire(key, timeout, unit);

}

/**

* 获得缓存的基本对象。

*

* @param key 缓存键值

* @return 缓存键值对应的数据

*/

public <T> T getCacheObject(final String key)

{

ValueOperations<String, T> operation = redisTemplate.opsForValue();

return operation.get(key);

}

/**

* 删除单个对象

*

* @param key

*/

public boolean deleteObject(final String key)

{

return redisTemplate.delete(key);

}

/**

* 删除集合对象

*

* @param collection 多个对象

* @return

*/

public long deleteObject(final Collection collection)

{

return redisTemplate.delete(collection);

}

/**

* 缓存List数据

*

* @param key 缓存的键值

* @param dataList 待缓存的List数据

* @return 缓存的对象

*/

public <T> long setCacheList(final String key, final List<T> dataList)

{

Long count = redisTemplate.opsForList().rightPushAll(key, dataList);

return count == null ? 0 : count;

}

/**

* 获得缓存的list对象

*

* @param key 缓存的键值

* @return 缓存键值对应的数据

*/

public <T> List<T> getCacheList(final String key)

{

return redisTemplate.opsForList().range(key, 0, -1);

}

/**

* 缓存Set

*

* @param key 缓存键值

* @param dataSet 缓存的数据

* @return 缓存数据的对象

*/

public <T> BoundSetOperations<String, T> setCacheSet(final String key, final Set<T> dataSet)

{

BoundSetOperations<String, T> setOperation = redisTemplate.boundSetOps(key);

Iterator<T> it = dataSet.iterator();

while (it.hasNext())

{

setOperation.add(it.next());

}

return setOperation;

}

/**

* 获得缓存的set

*

* @param key

* @return

*/

public <T> Set<T> getCacheSet(final String key)

{

return redisTemplate.opsForSet().members(key);

}

/**

* 缓存Map

*

* @param key

* @param dataMap

*/

public <T> void setCacheMap(final String key, final Map<String, T> dataMap)

{

if (dataMap != null) {

redisTemplate.opsForHash().putAll(key, dataMap);

}

}

/**

* 获得缓存的Map

*

* @param key

* @return

*/

public <T> Map<String, T> getCacheMap(final String key)

{

return redisTemplate.opsForHash().entries(key);

}

/**

* 往Hash中存入数据

*

* @param key Redis键

* @param hKey Hash键

* @param value 值

*/

public <T> void setCacheMapValue(final String key, final String hKey, final T value)

{

redisTemplate.opsForHash().put(key, hKey, value);

}

/**

* 获取Hash中的数据

*

* @param key Redis键

* @param hKey Hash键

* @return Hash中的对象

*/

public <T> T getCacheMapValue(final String key, final String hKey)

{

HashOperations<String, String, T> opsForHash = redisTemplate.opsForHash();

return opsForHash.get(key, hKey);

}

/**

* 删除Hash中的数据

*

* @param key

* @param hkey

*/

public void delCacheMapValue(final String key, final String hkey)

{

HashOperations hashOperations = redisTemplate.opsForHash();

hashOperations.delete(key, hkey);

}

/**

* 获取多个Hash中的数据

*

* @param key Redis键

* @param hKeys Hash键集合

* @return Hash对象集合

*/

public <T> List<T> getMultiCacheMapValue(final String key, final Collection<Object> hKeys)

{

return redisTemplate.opsForHash().multiGet(key, hKeys);

}

/**

* 获得缓存的基本对象列表

*

* @param pattern 字符串前缀

* @return 对象列表

*/

public Collection<String> keys(final String pattern)

{

return redisTemplate.keys(pattern);

}

} -

在 utils 目录新建 WebUtils 类,写入如下

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

28package com.nuyoah.utils;

import javax.servlet.http.HttpServletResponse;

import java.io.IOException;

public class WebUtils {

/**

* 将字符串渲染到客户端

*

* @param response 渲染对象

* @param string 待渲染的字符串

* @return null

*/

public static String renderString(HttpServletResponse response, String string) {

try

{

response.setStatus(200);

response.setContentType("application/json");

response.setCharacterEncoding("utf-8");

response.getWriter().print(string);

}

catch (IOException e)

{

e.printStackTrace();

}

return null;

}

} -

在 domain目录新建 User类,写入如下

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

28

29

30

31

32

33

34

35

36

37

38

39

40

41

42

43

44

45

46

47

48

49

50

51

52

53

54

55

56

57

58

59

60

61

62

63

64

65

66

67

68

69

70

71

72

73

74

75

76

77

78

79

80package com.nuyoah.domain;

import com.baomidou.mybatisplus.annotation.TableId;

import com.baomidou.mybatisplus.annotation.TableName;

import lombok.AllArgsConstructor;

import lombok.Data;

import lombok.NoArgsConstructor;

import java.io.Serializable;

import java.util.Date;

//用户表(User)实体类

public class User implements Serializable {

private static final long serialVersionUID = -40356785423868312L;

/**

* 主键

*/

private Long id;

/**

* 用户名

*/

private String userName;

/**

* 昵称

*/

private String nickName;

/**

* 密码

*/

private String password;

/**

* 账号状态(0正常 1停用)

*/

private String status;

/**

* 邮箱

*/

private String email;

/**

* 手机号

*/

private String phonenumber;

/**

* 用户性别(0男,1女,2未知)

*/

private String sex;

/**

* 头像

*/

private String avatar;

/**

* 用户类型(0管理员,1普通用户)

*/

private String userType;

/**

* 创建人的用户id

*/

private Long createBy;

/**

* 创建时间

*/

private Date createTime;

/**

* 更新人

*/

private Long updateBy;

/**

* 更新时间

*/

private Date updateTime;

/**

* 删除标志(0代表未删除,1代表已删除)

*/

private Integer delFlag;

}

实现

-

创建表

数据库校验用户。从之前的分析我们可以知道,我们自定义了一个UserDetailsService,让SpringSecurity使用我们的UserDetailsService。我们自己的UserDetailsService可以从数据库中查询用户名和密码。我们先创建一个用户表, 建表语句如下:

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24create database if not exists nuyoah_security;

use nuyoah_security;

CREATE TABLE `sys_user` (

`id` BIGINT(20) NOT NULL AUTO_INCREMENT COMMENT '主键',

`user_name` VARCHAR(64) NOT NULL DEFAULT 'NULL' COMMENT '用户名',

`nick_name` VARCHAR(64) NOT NULL DEFAULT 'NULL' COMMENT '昵称',

`password` VARCHAR(64) NOT NULL DEFAULT 'NULL' COMMENT '密码',

`status` CHAR(1) DEFAULT '0' COMMENT '账号状态(0正常 1停用)',

`email` VARCHAR(64) DEFAULT NULL COMMENT '邮箱',

`phonenumber` VARCHAR(32) DEFAULT NULL COMMENT '手机号',

`sex` CHAR(1) DEFAULT NULL COMMENT '用户性别(0男,1女,2未知)',

`avatar` VARCHAR(128) DEFAULT NULL COMMENT '头像',

`user_type` CHAR(1) NOT NULL DEFAULT '1' COMMENT '用户类型(0管理员,1普通用户)',

`create_by` BIGINT(20) DEFAULT NULL COMMENT '创建人的用户id',

`create_time` DATETIME DEFAULT NULL COMMENT '创建时间',

`update_by` BIGINT(20) DEFAULT NULL COMMENT '更新人',

`update_time` DATETIME DEFAULT NULL COMMENT '更新时间',

`del_flag` INT(11) DEFAULT '0' COMMENT '删除标志(0代表未删除,1代表已删除)',

PRIMARY KEY (`id`)

) ENGINE=INNODB AUTO_INCREMENT=2 DEFAULT CHARSET=utf8mb4 COMMENT='用户表';

insert into sys_user values (1,'admin','管理员','{noop}123456','0',DEFAULT,DEFAULT,DEFAULT,DEFAULT,'0',DEFAULT,DEFAULT,DEFAULT,DEFAULT,DEFAULT);

insert into sys_user values (2,'huanf','涣沷a靑惷','{noop}112233','0',DEFAULT,DEFAULT,DEFAULT,DEFAULT,'1',DEFAULT,DEFAULT,DEFAULT,DEFAULT,DEFAULT);引入依赖

1

2

3

4

5

6

7

8

9

10

11

12<!--引入MybatisPuls依赖-->

<dependency>

<groupId>com.baomidou</groupId>

<artifactId>mybatis-plus-boot-starter</artifactId>

<version>3.4.3</version>

</dependency>

<!--引入mysql驱动的依赖-->

<dependency>

<groupId>mysql</groupId>

<artifactId>mysql-connector-java</artifactId>

</dependency>创建application.yml

1

2

3

4

5

6spring:

datasource:

url: jdbc:mysql://localhost:3306/nuyoah_security?characterEncoding=utf-8&serverTimezone=UTC

username: root

password: admin

driver-class-name: com.mysql.cj.jdbc.Driver

Security认证实现

上面我们已经把准备工作做好了,包括搭建、代码、数据库。接下来我们会实现让security在认证的时候,根据我们数据库的用户和密码进行认证,也就是被security拦截业务接口,出现登录页面之后,我们需要通过输入数据库里的用户和密码来登录,而不是使用security默认的用户和密码进行登录

思路: 只需要新建一个实现类,在这个实现类里面实现Security官方的UserDetailsService接口,然后重写里面的loadUserByUsername方法

注意: 重写好loadUserByUsername方法之后,我们需要把拿到 ‘数据库与用户输入的数据’ 进行比对的结果,也就是user对象这个结果封装成能被 ‘Security官方的UserDetailsService接口’ 接收的类型,例如可以封装成我们下面写的LoginUser类型。然后才能伪装好数据,给Security官方的认证机制去对比user对象与数据库的结果是否匹配。Security官方的认证机制会拿LoginUser类的方法数据(数据库拿,不再用默认的),跟我们封装过去的user对象进行匹配,要使匹配一致,就证明认证通过,也就是用户在浏览器页面输入的用户名和密码能被Security认证通过,就不再拦截该用户去访问我们的业务接口

自己实现UserDetails对象

1 | package com.nuyoah.domain; |

自己实现UserServiceDetail

1 | package com.nuyoah.service.impl; |

密码加密检验

上面我们实现了自定义Security的认证机制,让Security根据数据库的数据,来认证用户输入的数据是否正确。但是当时存在一个问题,就是我们在数据库存入用户表的时候,插入的nuyoah用户的密码是 {noop}112233,为什么用112233不行呢

原因: SpringSecurity默认使用的PasswordEncoder要求数据库中的密码格式为:{加密方式}密码。对应的就是{noop}112233,实际表示的是112233

但是我们在数据库直接暴露112233为密码,会造成安全问题,所以我们需要把加密后的1234的密文当作密码,此时用户在浏览器登录时输入1234,我们如何确保用户能够登录进去呢,答案是SpringSecurity默认的密码校验,替换为SpringSecurity为我们提供的BCryptPasswordEncoder

我们只需要使用把BCryptPasswordEncoder对象注入Spring容器中,SpringSecurity就会使用该PasswordEncoder来进行密码校验。

我们可以定义一个SpringSecurity的配置类,SpringSecurity要求这个配置类要继承WebSecurityConfigurerAdapter。

1 | package com.nuyoah.config; |

加密解密方法

1 |

|

JWT工具类实现加密

添加依赖

1 | <!--jwt依赖--> |

创建JWT工具类 在utils文件夹中创建

1 | package com.nuyoah.utils; |

登录接口

我们需要自定义登陆接口,也就是在controller目录新建LoginController类,在controller方法里面去调用service接口,在service接口实现AuthenticationManager去进行用户的认证,注意,我们定义的controller方法要让SpringSecurity对这个接口放行(如果不放行的话,会被SpringSecurity拦截),让用户访问这个接口的时候不用登录也能访问。

在service接口中我们通过AuthenticationManager的authenticate方法来进行用户认证,所以需要在SecurityConfig中配置把AuthenticationManager注入容器

认证成功的话要生成一个jwt,放入响应中返回。并且为了让用户下回请求时能通过jwt识别出具体的是哪个用户,我们需要把用户信息存入redis,可以把用户id作为key。

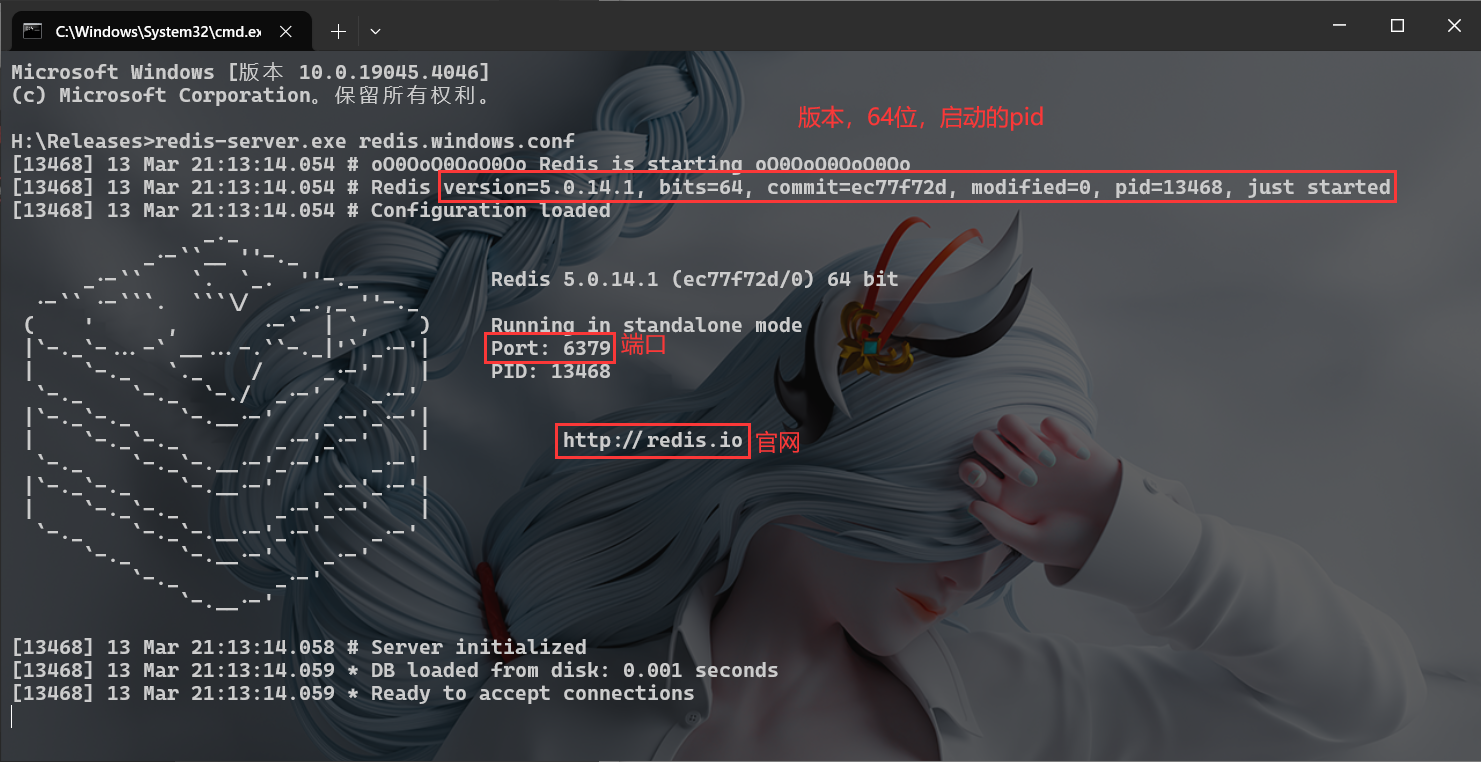

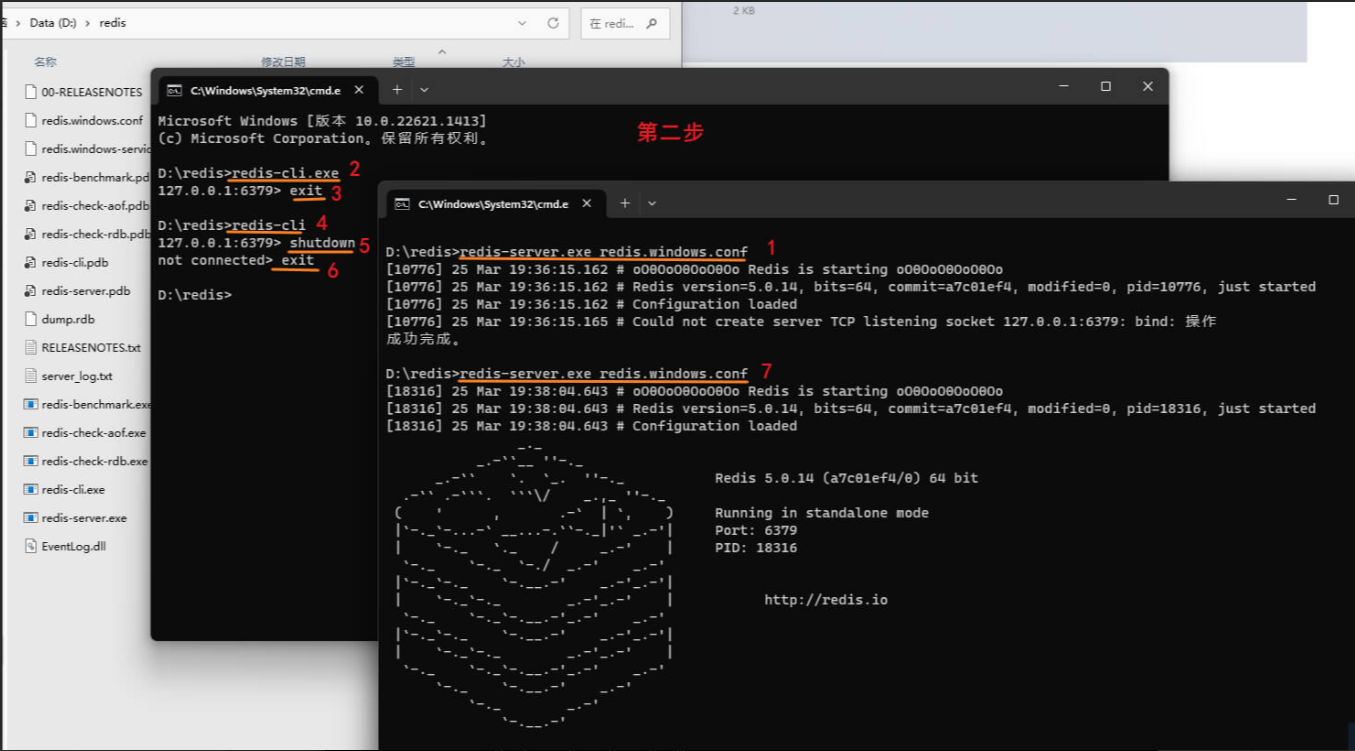

redis下载安装启动

Redis是一款key-value存储结构的内存级NoSQL数据库,也就是运行在内存上的数据库

- 支持多种数据存储格式

- 支持持久化

- 支持集群

Redis下载(windows版-Redis-x64-5.0.14.msi)https://github.com/tporadowski/redis/releases

具体启动步骤如下

- 在redis文件夹下敲cmd

- 输入redis-server.exe redis.windows.conf

- 输入redis-cli.exe, 并exit

- 输入redis-cli和shutdown 并exit

- 输入redis-server.exe redis.windows.conf

登录接口的实现

第一步: 修改数据库的nuyoah用户的密码,把123456明文修改为对应的密文。密文可以用jwt工具类加密123456看一下

1 |

|

第二步: 在 SecurityConfig 类添加如下

1 | package com.nuyoah.config; |

第三步: 在service目录新建 LoginService 接口,写入如下

1 | package com.nuyoah.service; |

第四步: 在service目录新建 impl.LoginServiceImpl 类,写入如下

1 | package com.nuyoah.service.impl; |

第五步: 在controller目录新建 LoginController 类,写入如下

1 | package com.nuyoah.controller; |

第六步: 在application.yml添加如下,作用是添加redis的连接信息

1 | redis: |

第七步: 本地打开你的redis

第八步: 运行TokenApplication引导类

第九步: 测试。打开你的postman,发送下面的POST请求

认证过滤器

获取token

解析token获取其中的userid

从redis中获取用户信息

存入SecurityContextHolder

配置过滤器在 src/main/java/com.nuyoah目录新建 filter.JwtAuthenticationTokenFilter 类,写入如下

1 | package com.nuyoah.filter; |

第二步: 修改SecurityConfig类为如下,其实也就是在configure方法加了一点代码、并且注入了JwtAuthenticationTokenFilter类

1 | package com.nuyoah.config; |

退出登录

只需要将redis中的token删除掉即可

将LoginService接口添加logou方法

1 | package com.nuyoah.service; |

实现方法

1 |

|

在controller层添加登出接口

1 |

|

授权

权限系统的作用

不同的用户可以使用不同的功能

所以我们还需要在后端进行用户权限的判断,判断当前用户是否有相应的权限,必须具有所需权限才能进行相应的操作

前端防君子,后端防小人

授权的基本流程

在SpringSecurity中,会使用默认的FilterSecurityInterceptor来进行权限校验。在FilterSecurityInterceptor中会从SecurityContextHolder获取其中的Authentication,然后获取其中的权限信息。当前用户是否拥有访问当前资源所需的权限

所以我们在项目中只需要把当前登录用户的权限信息也存入Authentication,然后设置我们的资源所需要的权限即可

第一步: 在SecurityConfig配置类添加如下,作用是开启相关配置

1 |

|

第二步: 开启了相关配置之后,就能使用@PreAuthorize等注解了。在HelloController类的hello方法,添加如下注解,其中test表示自定义权限的名字,判断用户是否用test权限,如果有的话才能访问

1 |

|

封装权限信息

在UserDetails接口中查询权限信息,并将其封装到LoginUser中

1 |

|

在对应的接口上添加权限信息

1 |

|

然后再Jwtfilter中将权限信息封装到authenticationToken中,放到SecurityContextHolder中

1 |

|

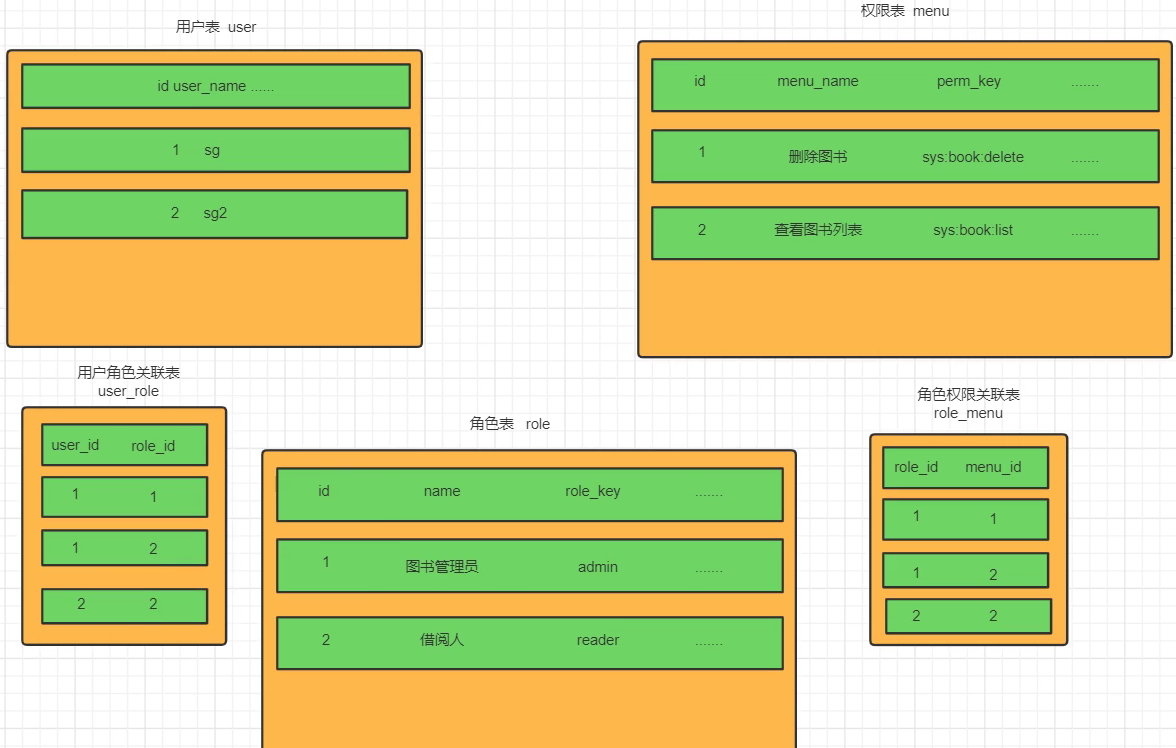

从数据库查询权限-RBAC权限模型

RBAC权限模型(Role-Based Access ontrol) 即: 基于色的权限控制。这是目前最常被开发者使用也是相对易用、通用权限模型,

准备工作:

五个表

- 用户表

- 权限表:删除图书 sys_book_delete, 查看图书sys_book_list

- 角色表:图书管理员, 借阅人

- 角色权限关联表:角色和权限多对多

- 用户权限关联表:用户和角色多对多

数据库表的创建

1 | create database if not exists huanf_security; |

查询数据库的权限信息

第一步: 在 domain 目录新建 Menu 实体类,写入如下

1 | package com.nuyoah.domain; |

第二步: 在 mapper 目录新建 MenuMapper 接口。作用是定义mapper,其中提供一个方法可以根据userid查询权限信息

1 | package com.nuyoah.mapper; |

第三步: 在 resources 目录新建 mapper目录,接着在这个mapper目录新建File,名字叫 MenuMapper.xml,写入如下

1 |

|

第四步: 把application.yml修改为如下,作用是告诉mybatisplus,刚刚写的MenuMapper.xml文件是在哪个地方

1 | mybatis-plus: |

RBAC权限模型的实现

不要把RBAC模型想得很难,其实难的话只是数据库表的设计和SQL语句的编写,需要5张表。数据库设计好之后就很简单了,使用mybatis-plus去查询数据库表的权限字符串(例如我们的权限字符串是放在sys_menu表),然后把你查到的数据去替换死数据就好了。我们只剩最后一步,就是替换死数据,如下

第一步: 把MyUserDetailServiceImpl类修改为如下,我们只是增加了查询来自数据库的权限信息的代码

1 | package com.nuyoah.service.impl; |

自定义异常处理

在SpringSecurity中,如果我们在认证或者授权的过程中出现了异常会被ExceptionTranslationFilter捕获到,如上图。在ExceptionTranslationFilter中会去判断是认证失败还是授权失败出现的异常,其中有如下两种情况

一、如果是认证过程中出现的异常会被封装成AuthenticationException然后调用AuthenticationEntryPoint对象的方法去进行异常处理。

二、如果是授权过程中出现的异常会被封装成AccessDeniedException然后调用AccessDeniedHandler对象的方法去进行异常处理。

总结: 如果我们需要自定义异常处理,我们只需要创建AuthenticationEntryPoint和AccessDeniedHandler的实现类对象,然后配置给SpringSecurity即可

AuthenticationEntryPointImpl

1 |

|

AccessDeniedHandlerImpl

1 |

|

配置异常处理配置

com.nuyoah.config中的SecurityConfig

1 |

|

跨域

浏览器出于安全的考虑,使用 XMLHtpRequest对象发起 HITP请求时必须遵守同源策略,否则就是跨域的HTTP请求,默认情况下是

被禁止的。 同源策略要求源相同才能正常进行通信,即协议、域名、端口号都完全一致。

前后端分离项目,前端项目和后端项目一般都不是同源的,所以肯定会存在跨域请求的问题。

所以我们就要外理一下,让前端能进行跨域请求。

-

先对SpringBoot配置,运行跨域请求

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

public class CorsConfig implements WebMvcConfigurer {

//重写spring提供的WebMvcConfigurer接口的addCorsMappings方法

public void addCorsMappings(CorsRegistry registry) {

// 设置允许跨域的路径

registry.addMapping("/**")

// 设置允许跨域请求的域名

.allowedOriginPatterns("*")

// 是否允许cookie

.allowCredentials(true)

// 设置允许的请求方式

.allowedMethods("GET", "POST", "DELETE", "PUT")

// 设置允许的header属性

.allowedHeaders("*")

// 跨域允许时间

.maxAge(3600);

}

} -

开启SpringSecurity的跨域访问

由于我们的资源都会收到Springsecurity的保护,所以想要跨域访问还要让SpringSecurity运行跨域访问。

在SecurityConfig中配置

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

28

29

protected void configure(HttpSecurity http) throws Exception {

http

//由于是前后端分离项目,所以要关闭csrf

.csrf().disable()

//由于是前后端分离项目,所以session是失效的,我们就不通过Session获取SecurityContext

.sessionManagement().sessionCreationPolicy(SessionCreationPolicy.STATELESS)

.and()

//指定让spring security放行登录接口的规则

.authorizeRequests()

// 对于登录接口 anonymous表示允许匿名访问

.antMatchers("/user/login").anonymous()

// 除上面外的所有请求全部需要鉴权认证

.anyRequest().authenticated();

//---------------------------认证过滤器的实现----------------------------------

//把token校验过滤器添加到过滤器链中

//第一个参数是上面注入的我们在filter目录写好的类,第二个参数表示你想添加到哪个过滤器之前

http.addFilterBefore(jwtAuthenticationTokenFilter, UsernamePasswordAuthenticationFilter.class);

// 配置异常处理器

http.exceptionHandling()

.authenticationEntryPoint(authenticationEntryPoint)

.accessDeniedHandler(accessDeniedHandler);

// 允许跨域

http.cors();

}

遗留的问题

我们前面都是使用@PreAuthorize注解,然后在在其中使用的是hasAuthority方法进行校验SpringSecurity还为我们提供了其它方法

例如: hasAnvAuthority, hasRole, hasAnyRcle等

hasAuthority方法: 执行到了SecurityExpressionRoot的hasAuthority,内部其实是调用authentication的getAuthorities方法获取用户的权限列表。然后判断我们存入的方法参数数据在权限列表中。hasAnyAuthority方法可以传入多个权限,只有用户有其中任意一个权限都可以访问对应资源